Wie Investitionen in die Cybersicherheit heute Ihr Unternehmen, Ihre Mitarbeiter und die Lebensmittelversorgungskette von morgen schützen.

Prävention oder Bezahlung: die Ransomware-Wirtschaft

05 Dez. 2025

Ransomware-Angriffe sind keine ferne Bedrohung mehr, sondern tägliche Realität. Unternehmen in allen Bereichen der Lebensmittelversorgungskette werden von unbekannten Gruppen als Geiseln genommen. In weniger als zehn Minuten kann ein Ransomware-Angriff eine Produktionslinie zum Stillstand bringen und Verluste in Höhe von Hunderttausenden verursachen.

Das Risiko von Lösegeldangriffen auf Unternehmen ist nichts Neues, was sich jedoch geändert hat, ist die Geschwindigkeit, mit der sie in ein digitales System eindringen und Schaden anrichten können. Was vor nicht allzu langer Zeit noch Tage dauerte, geschieht heute innerhalb von Stunden, wobei fortschrittliche Tools der künstlichen Intelligenz die Angriffsfähigkeiten noch weiter beschleunigen.

Für Lebensmittelverarbeiter sind es nicht mehr nur Daten, die geschützt werden müssen. Moderne Ransomware kann Produktionslinien lahmlegen, Lieferketten unterbrechen und die Lebensmittelsicherheit gefährden. Es geht nicht mehr darum, ob Ihr Unternehmen angegriffen wird, sondern darum, wie gut Sie darauf vorbereitet sind, wenn es passiert.

Die gute Nachricht ist, dass Sie nicht auf die Vorteile digitaler Systeme verzichten müssen, die Effizienz und Wettbewerbsfähigkeit steigern. Sie müssen lediglich die Risiken verstehen und in Schutzmaßnahmen investieren.

Den Feind verstehen. Was ist Ransomware?

Einfach ausgedrückt ist Ransomware eine bösartige Software, die Ihre Computersysteme und Daten sperrt. Kriminelle Hacker verlangen dann eine Zahlung – in der Regel in Kryptowährung –, um den Zugriff wiederherzustellen. Moderne Erpressung geht jedoch über die Verschlüsselung hinaus. Heutige Angreifer können:

- Verkauf gestohlener Daten im Dark Web

- Lieferanten oder Kunden mit gestohlenen Daten bedrohen

- Online-Dienste stören

- Vertrauliche Informationen weitergeben, um Aktienkurse zu manipulieren

Diese Taktiken entwickeln sich rasant weiter, oft angetrieben durch KI. Daher ist es unerlässlich, nicht nur zu verstehen, was Ransomware ist, sondern auch, wie sie wie ein Unternehmen funktioniert und Schwachstellen für maximale Wirkung ausnutzt.

Wie moderne Angriffe ablaufen

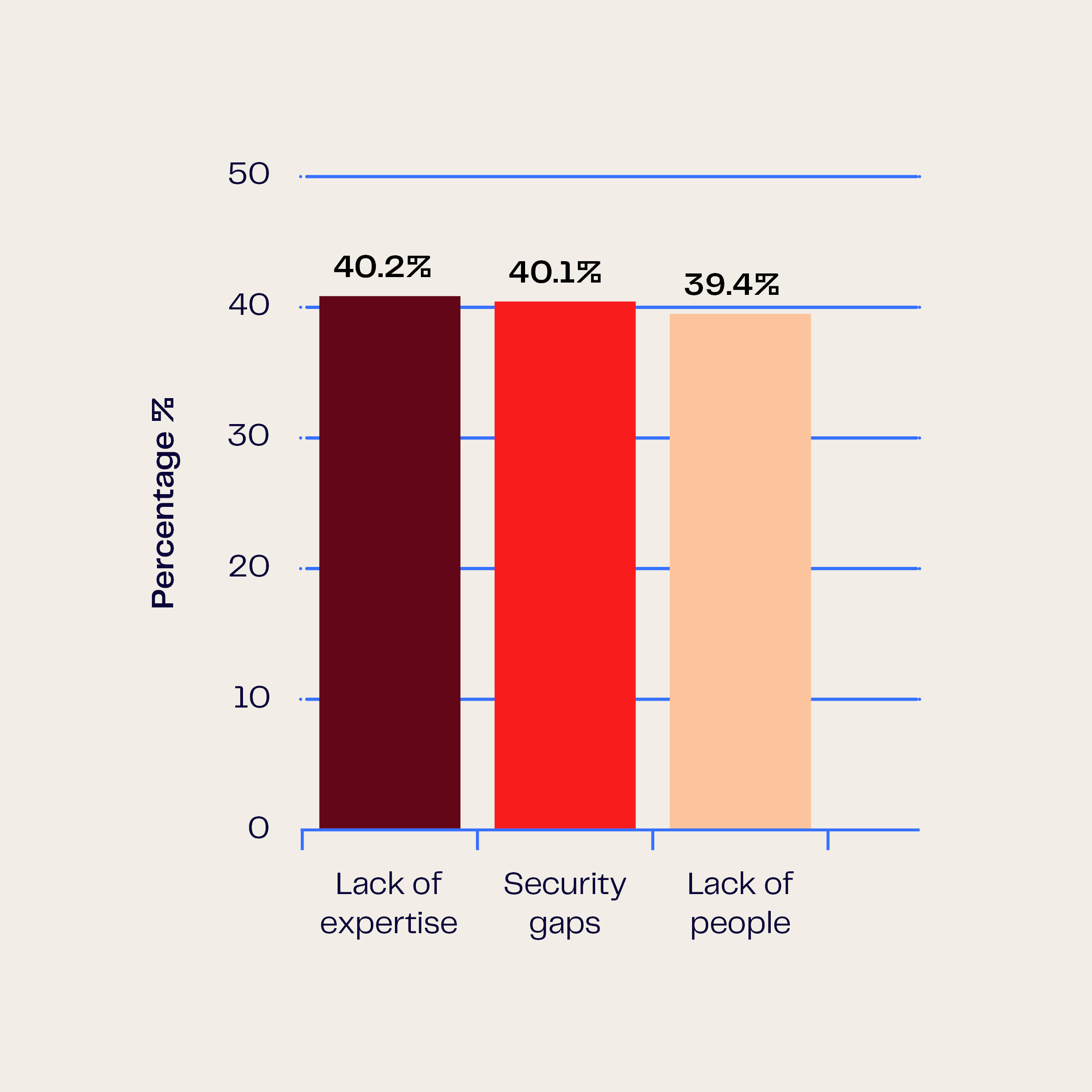

Heutzutage funktionieren Ransomware-Angriffe wie ein ausgeklügeltes Geschäft. Kriminelle Organisationen wählen ihre Opfer gezielt anhand eines detaillierten, bewährten Plans aus, um den Schaden und den Gewinn zu maximieren. Laut dem Sophos-Bericht „State of Ransomware 2025“, für den 3.400 Unternehmen in 17 Ländern befragt wurden, sind die häufigsten Faktoren, die zu erfolgreichen Angriffen führen, oft in Kombination:

- Mangelnde Fachkenntnisse (40,2 %)

- Unbekannte Sicherheitslücken (40,1 %)

- Mangel an Personal/Kapazitäten (39,4 %)

Der Zeitplan des Angriffs

Wenn das Unsichtbare sichtbar wird

Es kann mehrere Gründe geben, warum bestimmte Unternehmen Ziel von Ransomware-Angriffen werden, am häufigsten sind finanzielle Gewinne, der Wert der Daten und Störungen – politischer oder infrastruktureller Art. Auf den ersten Blick scheint dies darauf hinzudeuten, dass größere Unternehmen einem höheren Risiko ausgesetzt sind, aber auch kleine und mittlere Unternehmen werden aufgrund ihrer schwächeren Sicherheitsvorkehrungen zunehmend Opfer von Angriffen. Sie bieten zwar geringere finanzielle Gewinne, erfordern aber bei schwachen Sicherheitssystemen auch einen geringeren Zeitaufwand. Es ist leicht vorstellbar, dass größere Unternehmen mit schwachen Abwehrmechanismen und hohem finanziellen Gewinn das ideale Ziel für Ransomware-Angreifer sind.

Während Angriffe für alle außer den IT-Teams unsichtbar sind, sind ihre Auswirkungen alles andere als das.

Cybersicherheit für kleine und mittelständische Verarbeiter: Wo soll man anfangen?

Kleine und mittelständische Lebensmittelverarbeiter sehen sich oft mit knappen Margen und begrenzten IT-Ressourcen konfrontiert. Aber Sie können schon mit minimalen Investitionen damit beginnen, Ihre Widerstandsfähigkeit zu stärken.

Sind Sie besorgt über die Schwachstellen Ihrer eigenen Produktion?

Branchenkenntnisse sind entscheidend für das Verständnis der Sicherheitsrisiken für Lebensmittelverarbeiter. JBT Marel arbeitet mit Verarbeitern zusammen, um Schwachstellen in IT- und OT-Umgebungen zu reduzieren und so die Kontinuität des Betriebs zu gewährleisten. Erfahren Sie, wie unsere Systeme einen sicheren Betrieb unterstützen und zu einer widerstandsfähigen Lebensmittelversorgungskette beitragen.

Die Auswirkungen auf den Menschen

Organisationspsychologen, die die Auswirkungen auf Mitarbeiter und Unternehmenskultur untersuchen, haben festgestellt, dass das Trauma des Ereignisses alle Mitarbeiter betrifft, die direkt oder indirekt von dem Angriff betroffen sind. Für Unternehmen kann dies dazu führen, dass Teams in den Monaten nach der Krise auseinanderfallen, weil Mitarbeiter kündigen oder sich krankschreiben lassen.

Unternehmen, die Opfer von Ransomware-Angriffen geworden sind, berichten direkt, dass es immer Auswirkungen auf die Mitarbeiter gibt, sei es in der Geschäftsleitung, der IT-Abteilung oder anderen Teams:

- Erhöhte Angst oder Stress wegen zukünftiger Angriffe

- Schuldgefühle

- Anhaltende Ängste um die Arbeitsplatzsicherheit

- Anhaltende Ängste hinsichtlich der Systemsicherheit

- Erhöhter Druck seitens der Führungskräfte

- Personalausfälle aufgrund von psychischen Problemen im Zusammenhang mit dem Angriff

- Ersetzung von Führungsteams

Viele wertvolle Teammitglieder kündigen nach Angriffen, was zu den ohnehin schon hohen Kosten für die Wiederherstellung noch Kosten für die Personalbeschaffung und Schulung hinzufügt. Die unsichtbaren psychologischen Auswirkungen wirken sich noch lange nach der Wiederherstellung der Systeme auf die Unternehmenskultur aus.

Mehrere Studien zur Erfahrung mit Ransomware aus Sicht der Mitarbeiter weisen alle auf drei Hauptfaktoren hin, die eine entscheidende Rolle dabei spielten, die Erfahrung besser oder schlechter zu machen.

- Vorbereitung – Krisenplanung. Mitarbeiter, die über Kontinuitätspläne verfügen und sich der möglichen Auswirkungen und Ausweichlösungen bewusst sind, reagieren besser. Wie ein IT-Direktor in einem Interview für einen Forschungsartikel im Journal of Cybersecurity, 2024, auf die Frage nach der Bedeutung der Entwicklung eines Business-Continuity-Plans vor einem Angriff sagte: „Man muss sich das Konzept ‚keine IT‘ vorstellen. Es gibt keine E-Mails. Es gibt kein Excel. Denken Sie an Bleistift. Denken Sie an Papier.“

- Führungskultur – eine durchdachte Führungskultur und ein unternehmensweites Verständnis für den Wert der Cybersicherheit. Schlechtere Ergebnisse sind in der Regel auf weniger erfahrene und robuste Führungsteams zurückzuführen. In den durchgeführten Interviews wird auch darauf hingewiesen, dass der Stress eines Ransomware-Angriffs die Unternehmenskultur verschlechtert. Wenn die Moral bereits niedrig ist, kann die Anfälligkeit für einen Angriff unverhältnismäßige Auswirkungen haben, was dazu führt, dass wertvolle Teammitglieder das Unternehmen verlassen, wenn das Schlimmste vorbei ist.

- Kommunikation – schnelle und effektive Kommunikationskanäle. Zwischen der Führungsspitze und den Teams sowie extern zu Behörden, Regierungsstellen, Lieferanten, Kunden und der Presse. Je nach Kontext ist die Undurchsichtigkeit oder Transparenz verschiedener Kommunikationsstrategien entscheidend, um den Schaden für das Unternehmen und die Teams zu mindern. Wenn während der Krise alternative Systeme geplant sind und den Mitarbeitern bekannt sind, können wichtige Gespräche auch dann fortgesetzt werden, wenn die IT-Systeme ausfallen. Effektive Kommunikation geht über die Krise hinaus und reicht bis in die Erholungsphase hinein. Sie gewährleistet kontinuierliche Unterstützung und klar definierte Erkenntnisse für alle.

Warum sind Lebensmittelverarbeiter attraktive Ziele?

Die Lebensmittelversorgungskette ist ein ideales Ziel für Lösegeldangriffe. Flüchtige Produkte, komplexe Lieferketten und eine kritische Nachfrage nach Produkten sorgen dafür, dass Lösegeldforderungen schnell erfüllt werden, um Schäden und Verzögerungen zu minimieren.

Was heutige Lebensmittelverarbeitungsbetriebe besonders anfällig macht, ist die Konvergenz von Informationstechnologie-Systemen (IT) mit Betriebstechnologie-Systemen (OT), die die Produktionsanlagen steuern. Die Kombination aus alten und neuen Technologien ist ein Traum für Ransomware-Angreifer:

- Veraltete Geräte mit überholten Sicherheitsvorkehrungen

- Vernetzte Systeme, die mehrere Angriffspunkte bieten

- Kritische Vorgänge, die Druck ausüben, Lösegeld schnell zu zahlen

- Abhängigkeiten in der Lieferkette, die Störungen verstärken

Angesichts der zunehmenden Bedrohungen für die Cybersicherheit und der zunehmenden Zahl von Gesetzen zu diesem Thema ist es für Lebensmittelverarbeiter unerlässlich, ihre Sicherheitsstandards zu erhöhen, um ihre Unternehmen, Produkte und die gesamte Lebensmittelversorgungskette zu schützen. Wir bei JBT Marel sehen es als unsere Verantwortung gegenüber unseren Kunden an, in diesem Bereich eine Vorreiterrolle einzunehmen. Wir gehen über die gesetzlichen Anforderungen hinaus, um sicherzustellen, dass unsere Lösungen die Cybersicherheit von Verarbeitungslinien, IT-Bereichen und Unternehmen insgesamt verbessern.

Innerhalb des definierten Geltungsbereichs* sind die JBT Marel-Cloud-Dienste nach ISO/IEC 27001:2022 zertifiziert, der international anerkannten Norm für das Management der Informationssicherheit.

Diese Zertifizierung belegt, dass unsere cloudbasierten Systeme strenge Sicherheitsanforderungen erfüllen und kontinuierlich verbessert werden, um den sich ständig weiterentwickelnden Bedrohungen immer einen Schritt voraus zu sein.

* Der Umfang ist wie folgt definiert: Bereitstellung der JBT Marel-Cloud-Infrastruktur und der darin gehosteten Anwendungen als Teil des JBT Marel Digital-Angebots zur Unterstützung der JBT Marel-Cloud-fähigen Geräte, wie in der Anwendbarkeitserklärung Version 29-01-2024 beschrieben.

Die Schwierigkeit, in das Unsichtbare zu investieren

Lebensmittelverarbeiter stehen unter ständigem Druck hinsichtlich Margen, Kosten für die Einhaltung gesetzlicher Vorschriften und Ressourcenausgaben. Investitionen in „unsichtbare“ Cybersicherheit scheinen weniger dringend zu sein als neue Geräte, die sofort die Produktivität verbessern und den Arbeitskräftemangel beheben. Dies gilt insbesondere für kleine und mittlere Unternehmen (KMU), deren Kapital- und Betriebsausgaben begrenzt sind und für die die Wahl zwischen schnellen Kapitalrenditen und laufenden Ausgaben für die Sicherheit eines Problems, das möglicherweise nie auftritt, schwieriger ist.

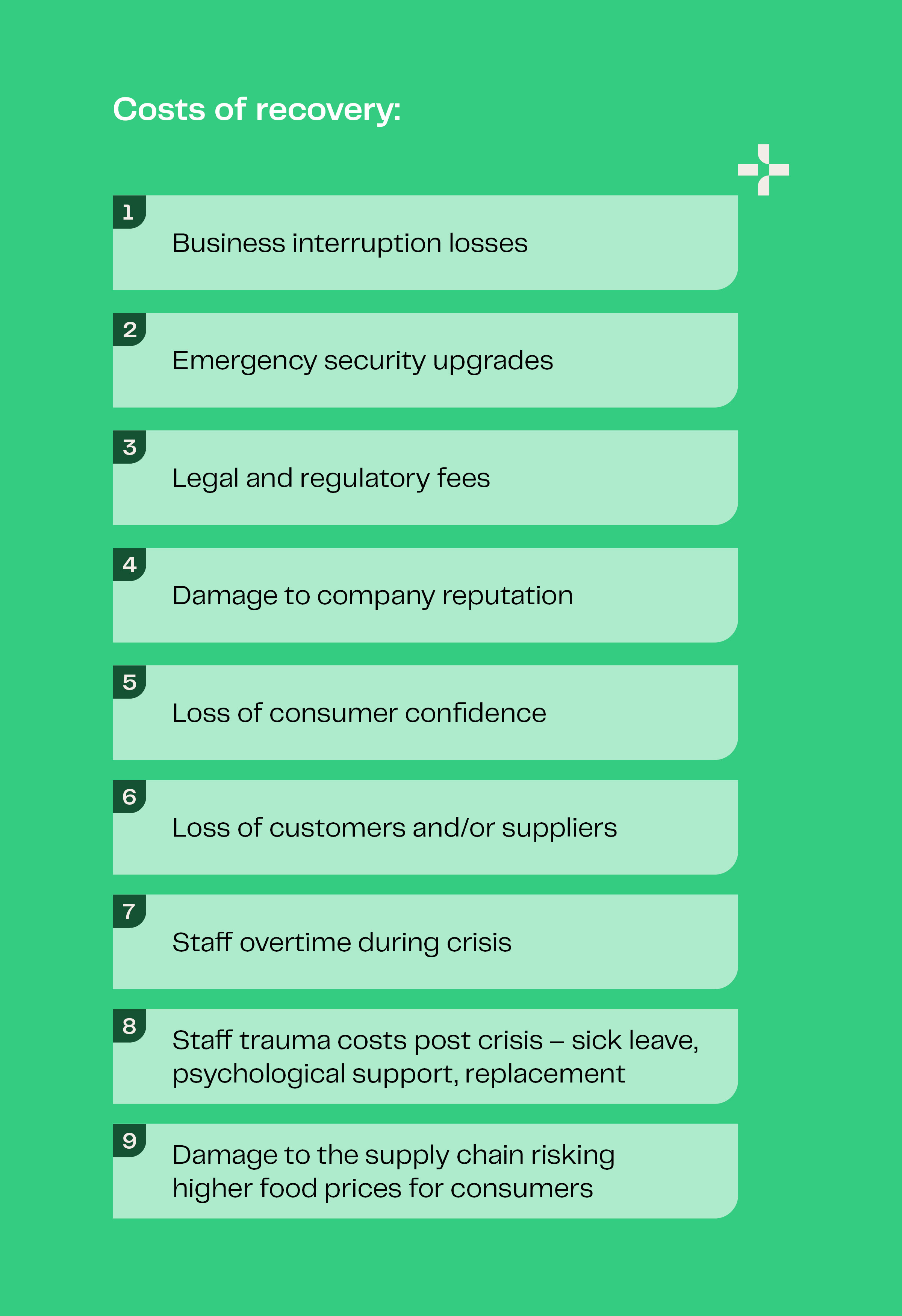

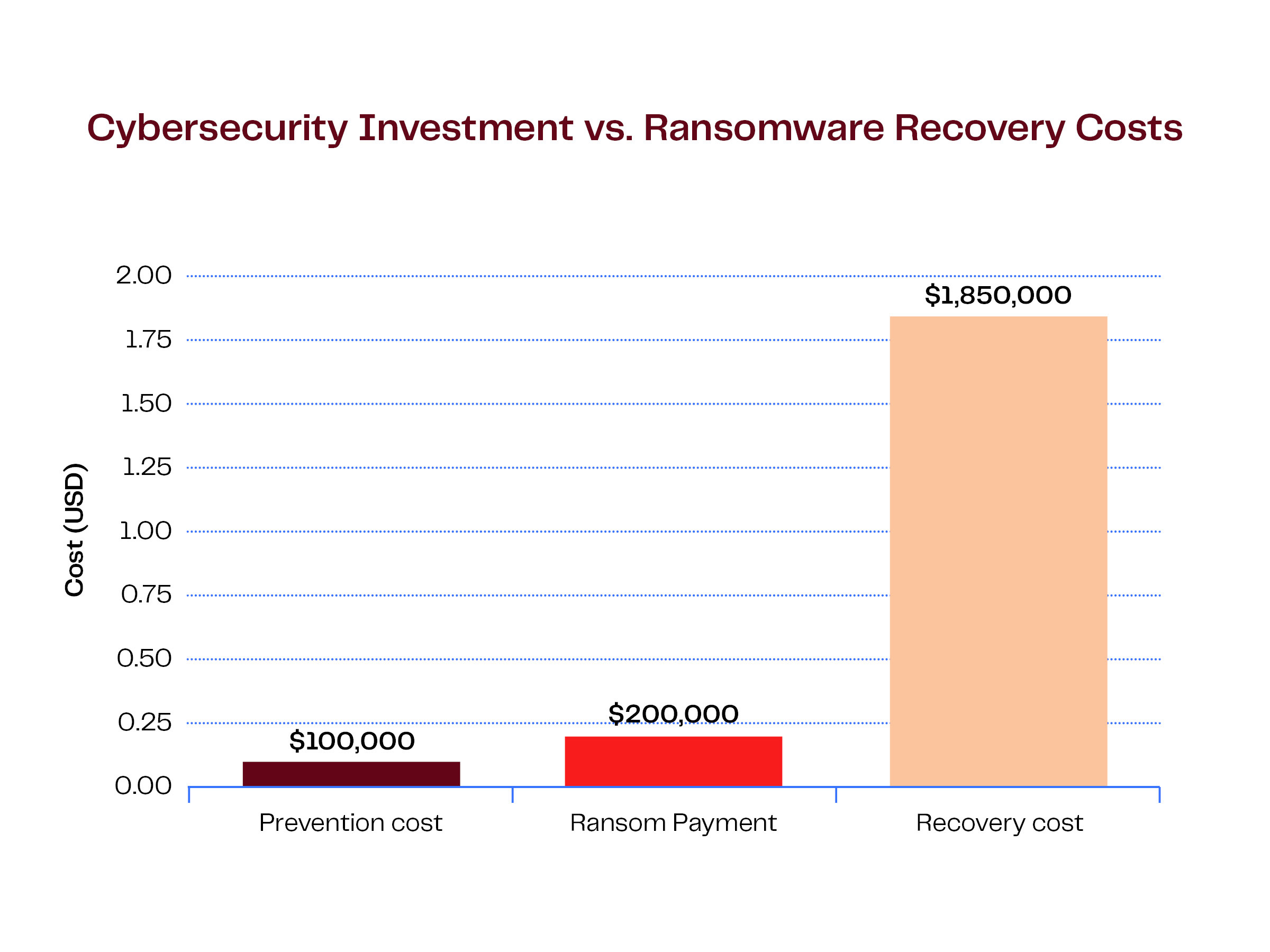

Bei der Berechnung der Kosten für den Aufbau und die Wartung eines Cybersicherheitssystems sollten die sehr sichtbaren Kosten von Verlusten aufgrund von Cyberangriffen in allen Kapital- und Betriebsbudgetberechnungen berücksichtigt werden.

Louie Bardic, Director of Service for Software bei JBT Marel, erläutert den praktischen Ansatz: „Für manche Unternehmen kann es eine Herausforderung sein, die Sicherheit auf den neuesten Stand zu bringen. Zu Beginn ist in der Regel „das Haus“ etwas unordentlich. Aber mit der Zeit bauen Sie eine sicherere Umgebung auf, und Ihre Kosten sollten sinken. Dann geht es darum, das Vorhandene zu verwalten. Es ist schwer vorstellbar, dass so etwas Ihrem Unternehmen passieren könnte, aber wenn Sie nicht über die richtigen Systeme verfügen, ist es viel schwieriger, sich davon zu erholen, wenn es doch passiert.“

Aufgrund ihrer 40-jährigen Erfahrung in der Zusammenarbeit mit globalen Lebensmittelverarbeitern stellen die Experten von JBT Marel, wie Bardic, sicher, dass Verarbeiter Zugang zu einer umfangreichen Wissensdatenbank haben. „Wir arbeiten mit Verarbeitern zusammen, um Lösungen anzubieten, die spezifische Verarbeitungsanforderungen erfüllen, aber auch um die Systemsicherheit zu optimieren. Der Schlüssel liegt darin, Sicherheit auf jeder Ebene der Produktion zu integrieren.“

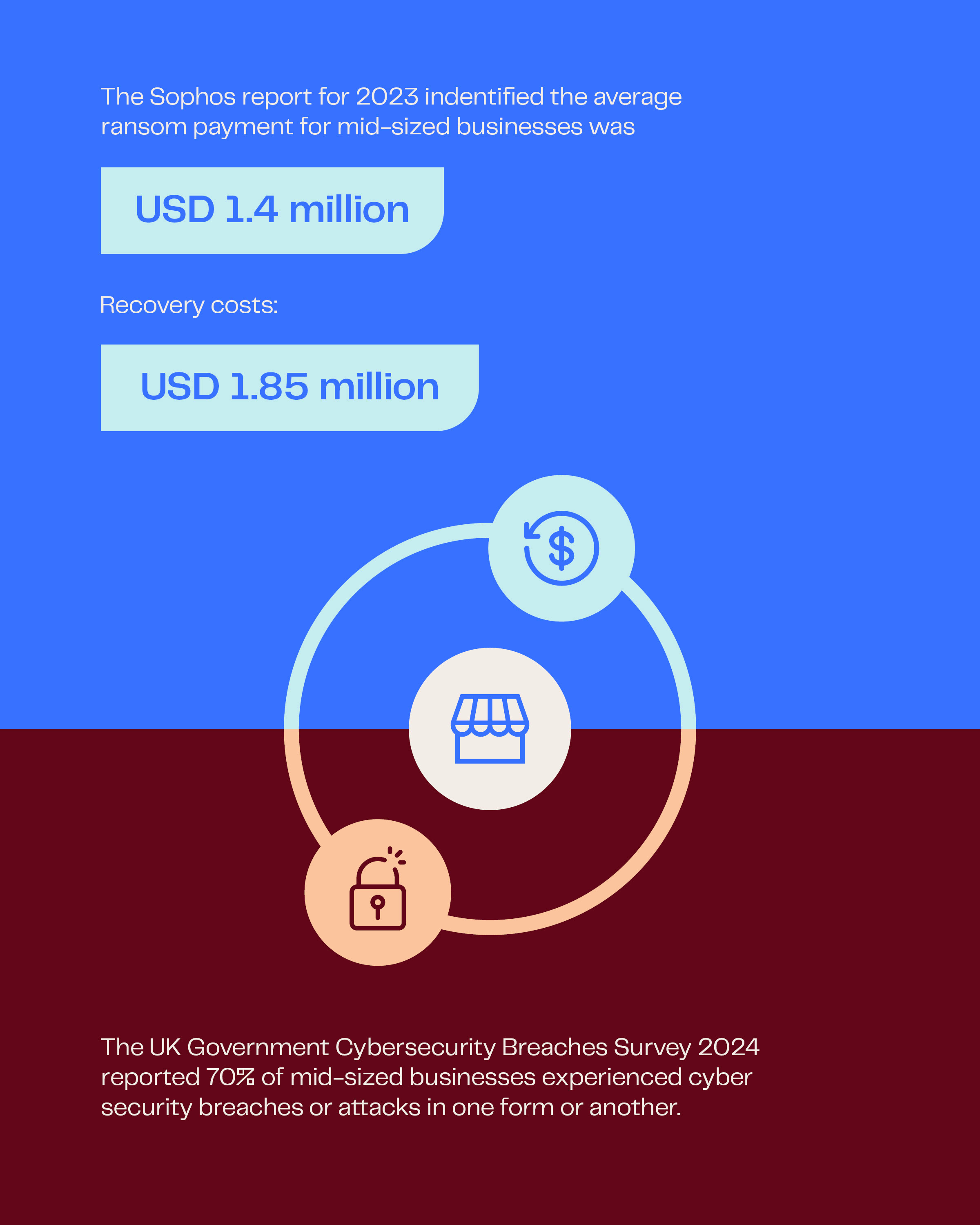

Angriffe auf den Betrieb – wie hoch sind die Kosten?

Die Kosten für Prävention im Vergleich zu den Kosten für Wiederherstellung sprechen eindeutig für Investitionen in Cybersicherheit.

Fallstudie: Ein Geflügelverarbeiter, der wöchentlich 1 Million Tiere verarbeitet und täglich über 360.000 Endprodukte verpackt. Der Ransomware-Angriff dauert 12 Stunden und richtet sich gegen OT-Systeme wie die Produktionsplanung, Waagen und Etikettierung. Der Angriff legt die Produktion in zwei Schichten lahm. Es handelt sich um eine teilweise Störung, die rund 250.000 Einheiten blockiert. Die Kosten belaufen sich auf direkte Produktionsausfallkosten von 25.000 bis 40.000 US-Dollar pro Stunde, geschätzte Produktionsausfälle, Nacharbeiten und Wiederherstellungskosten von bis zu 546.000 US-Dollar sowie Folgen für die Mitarbeiter.

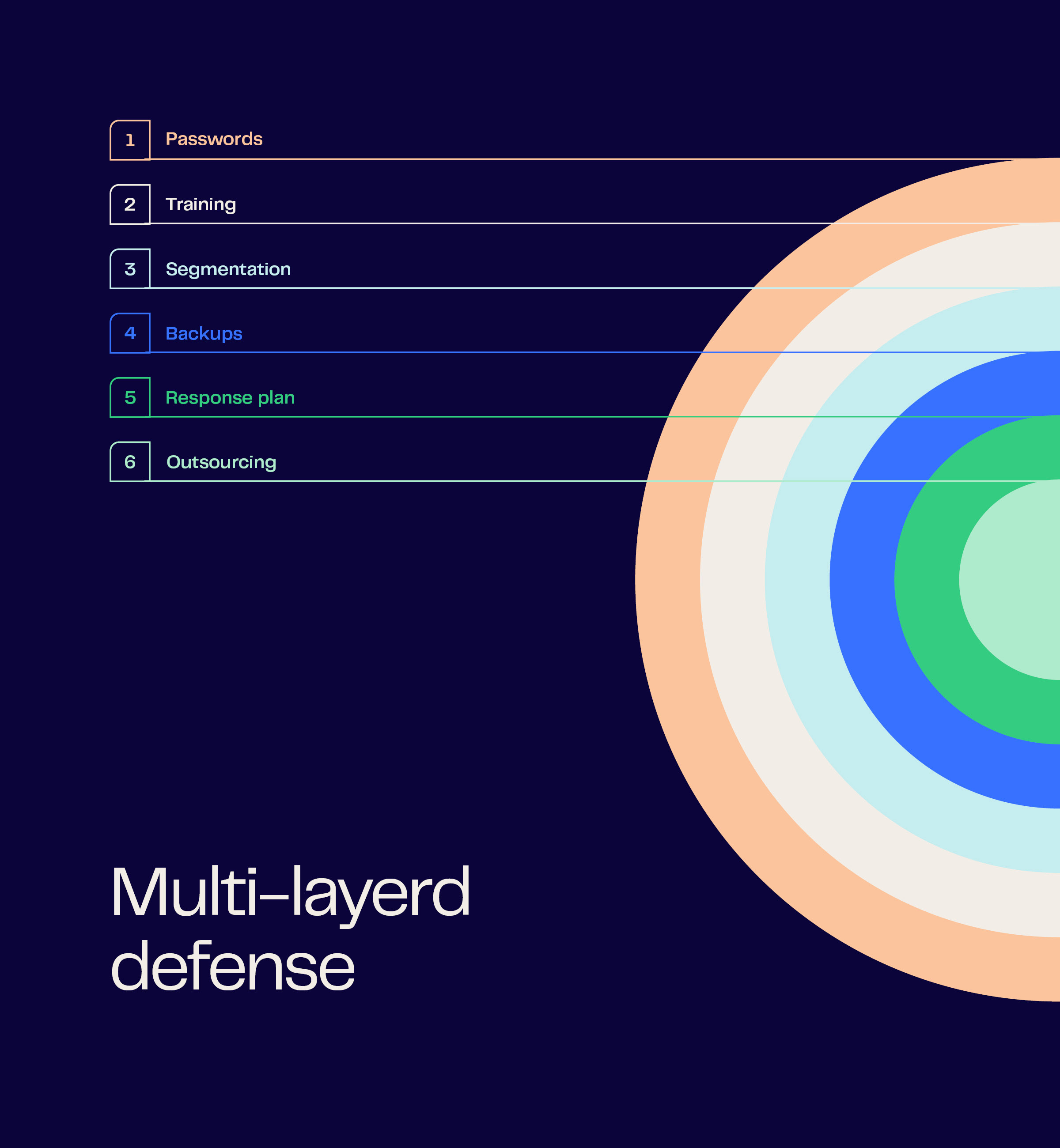

Aufbau eines mehrschichtigen Verteidigungsansatzes

Krisenplanung und -vorsorge sind entscheidend, um einen Angriff zu verhindern oder, falls das Schlimmste eintritt, dessen Auswirkungen zu minimieren. Mit einem soliden, eingeübten und gut kommunizierten Plan können Unternehmen schneller wieder auf die Beine kommen und müssen weniger Auswirkungen auf den Geschäftsbetrieb, die Finanzen und die psychische Gesundheit ihrer Mitarbeiter hinnehmen.

Eine wirksame Cybersicherheit für Lebensmittelverarbeiter erfordert mehrere Schutzebenen.

Netzwerksegmentierung

Stellen Sie sich Ihr Unternehmensnetzwerk wie ein Haus mit Glaswänden zwischen den Räumen vor. Sie können zwischen den Bereichen sehen und kommunizieren, aber wenn Kriminelle in einen Raum eindringen, können sie isoliert werden. Das bedeutet, dass die Produktion auch dann weiterlaufen kann, wenn die Geschäftssysteme angegriffen werden.

Sicherungssysteme

Nicht alle Backups sind gleich. Die Geschwindigkeit Ihrer Wiederherstellung hängt von Ihrer Backup-Strategie ab:

- Snapshot-Systeme ermöglichen eine schnellere Wiederherstellung aktueller Daten

- Cloud-basierte Backups bieten Schutz außerhalb des Standorts

- Air-Gapped-Backups bleiben vor Netzwerkangriffen geschützt

- Geklonte Festplatte

- Physischer Backup-Server

Sowohl die Ausrüstung als auch die Software spielen eine entscheidende Rolle bei Strategien zur Netzwerksegmentierung. Aus diesem Grund entwickelt JBT Marel Systeme, die in segmentierten Netzwerkumgebungen betrieben werden können, sodass wichtige Produktionsanlagen auch dann funktionsfähig bleiben, wenn Verwaltungssysteme kompromittiert werden. Bei der Planung der Segmentierung arbeiten wir mit Ihnen zusammen, um zu verstehen, wie unsere Ausrüstung und Software Ihre Sicherheitsarchitektur am besten unterstützen kann.

Mitarbeiterschulung

Menschliches Versagen kann die Ursache für viele Angriffe sein. Regelmäßige Schulungen helfen Mitarbeitern dabei, Phishing-Versuche und verdächtige Aktivitäten zu erkennen, zu verstehen, wie sie das Risiko eines Diebstahls von Zugangsdaten minimieren können, usw., und sich im Falle eines Angriffs ihrer Rolle sicher zu sein.

Planung der Reaktion auf Vorfälle

Einen getesteten, eingeübten Plan zu haben bedeutet, in einer Krise klare Entscheidungen zu treffen, anstatt panikgetriebene Entscheidungen zu treffen. Pläne sollten Folgendes umfassen:

- Sofortmaßnahmen

- Kommunikation mit den Beteiligten

- Prioritäten bei der Wiederherstellung

- Gesetzliche und behördliche Anforderungen

Intelligentes Outsourcing

Für Unternehmen, die kein eigenes IT-Sicherheitsteam haben, bietet die Zusammenarbeit mit einem spezialisierten Cybersicherheitsunternehmen die Möglichkeit, ein starkes Verteidigungssystem und die Unterstützung zu gewährleisten, um eine Krise zu bewältigen:

- Expertenbewertung aktueller Schwachstellen

- Maßgeschneiderte Sicherheitsarchitektur für Ihre spezifischen Anforderungen

- Kontinuierliche Überwachung und Erkennung von Bedrohungen

- 24/7-Reaktionsfähigkeit

Genau wie bei der Auswahl von Verarbeitungsmaschinen ist auch bei der Auswahl von Sicherheitspartnern eine gründliche Recherche entscheidend. Überprüfen Sie Zertifizierungen und Erfahrungen, suchen Sie nach Unternehmen mit Kenntnissen in der Lebensmittelindustrie, die sowohl IT- als auch OT-Umgebungen verstehen, und sprechen Sie mit Kollegen.

Vorschriften zur Cybersicherheit

Regierungen weltweit implementieren und verschärfen Datensicherheitsstandards und -vorschriften, darunter die NIS2 in der EU und im EWR sowie die Critical Infrastructure Designation (CID), um kritische Lieferketten, einschließlich der Lebensmittelversorgungskette, zu schützen. Rahmenwerke wie das NIST Cybersecurity Framework in den USA und ISO/IEC 27001/2002 weltweit bieten Unternehmen eine Möglichkeit, sichere Systeme aufzubauen.

Sicherheitskultur aufbauen

Da künstliche Intelligenz-Tools sowohl die Angriffs- als auch die Verteidigungsfähigkeiten beschleunigen werden, ist es für Prozessoren jeder Größe wichtiger denn je, ihre Cybersicherheit zu überprüfen.

- Bewertung der Sicherheit bei der Auswahl neuer Geräte oder Software

- Forderung von Sicherheitsstandards von Lieferanten und Partnern

- Regelmäßige Sicherheitsüberprüfungen und -aktualisierungen

- Offene Kommunikation über Bedrohungen und Lösungen

Indem sie Sicherheitsaspekte in jede geschäftliche Entscheidung einbeziehen, können Lebensmittelverarbeiter sicherstellen, dass sie auch in Zukunft an der Entwicklung der Branche teilhaben können.

Erfahren Sie hier mehr über Sicherheitssysteme und -protokolle.

Die Gewohnheit des Schweigens durchbrechen

Lebensmittelhersteller stehen bei Angriffen vor einem Dilemma: Schweigen oder sich äußern? Der Instinkt, das Geschehene zu verheimlichen, ist verständlich. Kein Unternehmen möchte Schwächen offenbaren, die es für weitere Angriffe anfällig machen oder dazu führen könnten, dass Lieferanten und Kunden Verträge kündigen.

Andererseits entgehen der Branche durch ihr Schweigen wichtige Informationen über Bedrohungen, Taktiken und wirksame Abwehrmaßnahmen. Die kriminellen Ransomware-Organisationen nutzen dieses Schweigen aus und wenden bei verschiedenen Unternehmen, die keine Möglichkeit haben, aus den Erfahrungen der anderen zu lernen, dieselben Methoden an.

Im US-amerikanischen Lebensmittel- und Agrarsektor wurden im Jahr 2024 167 Ransomware-Angriffe gemeldet, wobei die meisten Unternehmen die Vorfälle eher als „technische Probleme” denn als Cyberangriffe bezeichneten. In Großbritannien zeigen aktuelle Daten der Regierung, dass 32 % der kleinen Unternehmen, 50 % der mittelständischen Unternehmen und 69 % der großen Unternehmen von Cybervorfällen betroffen waren.

Die Lebensmittelversorgungskette ist komplex. Ein Angriff auf einen Verarbeiter hat Auswirkungen auf Landwirte, Händler, Einzelhändler, Marktpreise und Verbraucher. Dass Sie ins Visier genommen werden, bedeutet nicht, dass Sie fahrlässig gehandelt haben, sondern dass Ihr Unternehmen Teil einer kritischen Struktur ist, die sich ideal für Ransomware-Angreifer eignet, um schnelle Gewinne zu erzielen.

Durch Transparenz hinsichtlich Angriffen können Unternehmen entlang der Lebensmittelversorgungskette die Schande eines versagenden Systems beseitigen und der Branche ermöglichen, daraus zu lernen und sich zu stärken, wodurch kriminellen Organisationen die Macht entzogen wird. Die Frage ist nicht, ob Ihr Unternehmen angegriffen wird oder wurde, sondern ob Ihr Unternehmen und die Branche aufgrund Ihrer Reaktion darauf stärker werden.

Einmal gebissen, zweimal scheu – gibt es auch positive Ergebnisse von Ransomware-Angriffen?

Seien wir ehrlich: Es ist schwer, etwas Positives an einem Ransomware-Angriff zu finden. Betrachtet man die Situation jedoch unter dem Gesichtspunkt, dass das Unternehmen in Zukunft stärker sein wird, gibt es durchaus positive Aspekte. In der Folge wird der Aufbau eines widerstandsfähigeren Sicherheitsnetzwerks priorisiert, wobei alle Mitarbeiter und Teams die erforderlichen Änderungen und Investitionen mittragen. Bei richtiger Handhabung können Unternehmen die Solidarität und das Verständnis für das IT-Team stärken und die Kommunikation insgesamt verbessern.

Transparenz im Reaktionsprozess wird immer wichtiger – nicht nur, um das Vertrauen der Stakeholder zu wahren, sondern auch, um gesetzliche Offenlegungspflichten zu erfüllen und die Einhaltung der Anforderungen der Cyberversicherung sicherzustellen.

Ein Ransomware-Angriff kann letztendlich zu einer stärkeren Unternehmenskultur und einem widerstandsfähigeren Unternehmen führen.

Aber vielleicht ist Prävention die beste Idee.

Ransomware-Angriffe auf Lebensmittelverarbeiter sind mehr als nur möglich, sie sind unvermeidlich. Aber angegriffen zu werden bedeutet nicht, dass man machtlos ist. Mit einer effektiven Vorbereitung und umfassenden Cybersicherheitsstrategien können Sie das Blatt wenden und statt Opfer zum Helden werden. So bauen Sie die digitale Widerstandsfähigkeit auf, die Sie benötigen, um im digitalen Zeitalter erfolgreich zu sein.

Wir bei JBT Marel sind davon überzeugt, dass Cybersicherheit nicht nur ein IT-Thema ist, sondern auch für die Produktion von entscheidender Bedeutung ist. Durch die Kombination aus fundiertem Branchenwissen und dem strukturierten Ansatz der Norm ISO 27001:2022 arbeiten wir kontinuierlich daran, dass unsere Verarbeitungssysteme, Software und Hardware zum Schutz Ihrer OT- und IT-Umgebungen beitragen.

Die Investition in Cybersicherheit mag wie eine Zahlung für etwas Unsichtbares erscheinen, aber der Schutz, den sie bietet, hat sehr sichtbare Ergebnisse. In einer Branche, in der die Margen knapp sind und Störungen kostspielig sind, werden diejenigen Unternehmen überleben und florieren, die Cybersicherheit als unverzichtbare Infrastruktur zur Gewährleistung der Betriebskontinuität und nicht als optionale Ausgabe betrachten.

Ransomware stellt eine wachsende Bedrohung für die Lebensmittelindustrie dar. Der Schutz Ihrer Betriebsabläufe beginnt mit widerstandsfähigen Systemen und fundierten Strategien. Wenn Sie bereit sind, Ihre Produktionssicherheit zu verbessern, stehen wir Ihnen gerne zur Seite. Entdecken Sie, wie die sicheren Systeme von JBT Marel widerstandsfähige Betriebsabläufe unterstützen und Ihr Unternehmen vor digitalen Bedrohungen schützen. Lassen Sie uns gemeinsam eine sicherere und intelligentere Lebensmittelversorgungskette aufbauen.